Zabezpieczanie chmury prywatnej i publicznej

Rozwiązania chmurowe błyskawicznie wtopiły się w model funkcjonowania współczesnych organizacji i na zawsze zmieniły sposób działania przedsiębiorstw oraz ich pracowników. Właśnie dzięki chmurom sprzedawcy mogą logować się do firmowych baz danych z dowolnego punktu sprzedaży, pracownicy mobilni mają dostęp do dokumentów z poziomu smartfona, a rozbudowa sieci punktów obsługi klienta nie wymaga kosztownych inwestycji w infrastrukturę IT.

Zabezpieczanie chmury prywatnej i publicznej

Dlaczego chmury stale zyskują na popularności? W tradycyjnym modelu przechowywania danych firmy miałyby lokalnie zamkniętą, wydzieloną serwerownię, która byłaby monitorowana i utrzymywana przez personel IT oraz, w razie potrzeby, zespoły ds. bezpieczeństwa. Aby uzyskać dostęp do danych przechowywanych na serwerach, pracownicy musieliby zalogować się z komputera sieciowego. Korzystanie z rozwiązań chmurowych sprawia natomiast, że osoby upoważnione mogą korzystać z dokumentów lub aplikacji z niemal dowolnego sprzętu i dowolnej lokalizacji geograficznej, wyłącznie przez łącze internetowe.

Chmury mają zatem wiele zalet, ale kwestia ich ochrony przed cyberzagrożeniami jest specyficzna. Zapewnienie całkowitego bezpieczeństwa przetwarzanym i przechowywanym danym wymaga zastosowania narzędzi oraz rozwiązań odpowiednich dla danego rodzaju chmury: publicznej, prywatnej bądź hybrydowej.

Co to jest chmura prywatna i w jakich sytuacjach warto ją wdrożyć?

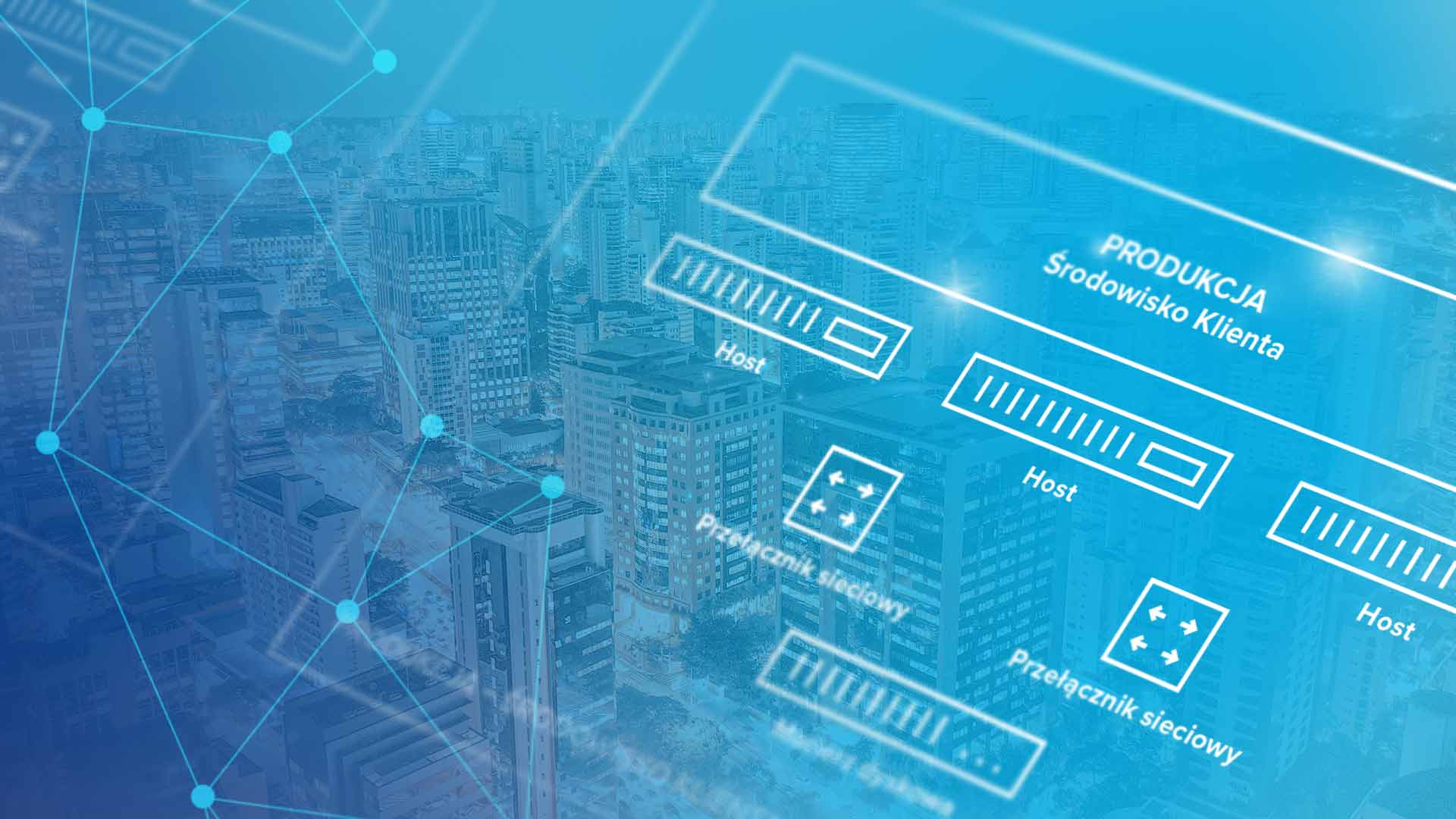

Chmura prywatna to forma przetwarzania w chmurze, w której infrastruktura dedykowana jest jednej organizacji. Ogólnie rzecz biorąc, fizyczna infrastruktura chmury prywatnej znajduje się „lokalnie” w korporacyjnych centrach danych, ale może również znajdować się poza siedzibą firmy, na przykład w kolokacyjnym centrum danych. W przypadku chmur prywatnych pozyskiwaniem, instalacją, utrzymaniem i zarządzaniem infrastrukturą zajmuje się organizacja korzystająca z zasobów chmury lub autoryzowany dostawca usług.

W ramach architektury chmury prywatnej działy IT przedsiębiorstw korzystają często z oprogramowania dostawców takich jak OpenStack, VMware, Cisco i Microsoft do wirtualizacji centrum danych. Użytkownicy w organizacji – w tym poszczególne jednostki biznesowe oraz pracownicy – mogą korzystać z potrzebnych zasobów (aplikacji internetowych oraz usług komputerowych) on-line.

Ponieważ chmura prywatna wymaga znacznych początkowych inwestycji w infrastrukturę, warto z niej korzystać, jeśli:

- musisz spełnić szczególnie wysokie wymagania w zakresie bezpieczeństwa oraz suwerenności danych, niedostępne dla chmury publicznej,

- Twoja firma jest duża i ekonomia skali sprawia, że wdrożenie chmury prywatnej będzie bardziej opłacalne,

- potrzebujesz rozwiązania odpowiadającego nietypowym, indywidualnym oczekiwaniom co do usług, przekraczającym te oferowane przez dostawców chmury publicznej.

Plusy i minusy chmury prywatnej

Plusy i minusy chmury prywatnej

W przypadku średnich i dużych przedsiębiorstw korzyści z posiadania chmury prywatnej w pełni uzasadniają koszt realizacji takiej inwestycji. Dużą zaletą jest pełna kontrola nad informacjami przechowywanymi na serwerach należących do firmy. Organizacje mają możliwość niezwykle skrupulatnego zarządzania dostępem do danych oraz ich poufnością. Ponadto chmury prywatne umożliwiają dostosowanie infrastruktury zgodnie ze wszystkimi wymaganiami, bez poszukiwania kompromisów między potrzebami organizacji a ofertą dostawcy chmury publicznej.

Nie zalecamy jednak stosowania chmury prywatnej w firmach, w których wykorzystanie zasobów dynamicznie się zmienia – wówczas lepszą opcją okaże się dzierżawa chmury publicznej, pozwalająca na elastyczne dopasowanie wykorzystania przestrzeni do aktualnych potrzeb użytkownika. Warto również pamiętać, że zarządzanie chmurą prywatną wiąże się z koniecznością zatrudniania specjalistów IT lub dostawców usług do utrzymania podstawowej infrastruktury – natomiast w przypadku chmury publicznej infrastruktura stanowi integralną część gotowej usługi.

Czym jest chmura publiczna i kiedy warto polecić to rozwiązanie?

Korzystanie z chmury publicznej oznacza, że zestaw usług – takich jak moc obliczeniowa lub pojemność pamięci – otrzymujesz od zewnętrznego dostawcy. Jednym z powodów wzrostu popularności środowisk chmury publicznej jest właśnie ów brak inwestycji kapitałowych po stronie użytkownika, ponieważ firmy kupują niejako „gotową” przestrzeń serwerową.

Serwery są wdrożeniami chmurowymi dla wielu dzierżawców, co oznacza, że dane innych klientów mogą być przechowywane na tym samym serwerze, co dane Twojej firmy. Wiele przedsiębiorstw korzysta z jakiejś formy chmur publicznych, czy to do poczty e-mail (np. Gmail), udostępniania dokumentów (np. DropBox), czy też hostingu serwerów internetowych.

Plusy i minusy chmury publicznej

Chmura publiczna spełni oczekiwania użytkowników chcących korzystać z aplikacji (oprogramowania) jako usługi, a także z zabezpieczeń oferowanych przez dostawcę. Rozwiązania tego typu sprawdzą się również w organizacjach, w których niezbędne jest zapewnienie jednoczesnego dostępu do aplikacji licznej grupie użytkowników, a także tych, które szukają narzędzia do testowania i opracowywania kodów aplikacji. Znaczną zaletę chmury publicznej stanowi możliwość szybkiego skorzystania z dodatkowej przestrzeni bez wprowadzania jakichkolwiek zmian we własnej infrastrukturze IT.

Fakt, że te same serwery dostępne są dla wielu użytkowników jednocześnie wyklucza korzystanie z chmury publicznej przez organizacje obsługujące dane wrażliwe. W ściśle regulowanych branżach, takich jak finanse oraz opieka zdrowotna, to chmura prywatna, a nie publiczna jest konieczna do zapewnienia zgodności z wymaganiami. W przypadku chmury publicznej personel IT prawdopodobnie nigdy nie zobaczy fizycznych serwerów, na których przechowywane są dane firmy. W większości przypadków trudno będzie także określić, kto będzie miał dostęp do Twoich serwerów (i danych znajdujących się na tych serwerach) w centrum danych.

Bezpieczeństwo chmury prywatnej i chmury publicznej – te kwestie trzeba wziąć pod uwagę

Bezpieczeństwo chmury publicznej a chmury prywatnej

Własność infrastruktury

W przypadku chmur prywatnych własność spoczywa na jednej organizacji, działającej jak „przedłużenie” tradycyjnego centrum danych. Firma występuje w roli właściciela i operatora serwerów lub dzierżawi serwery dedykowane z centrum danych. Natomiast sprzęt chmury prywatnej może być przechowywany na miejscu na terenie firmy lub w centrum danych (np. w zamykanych klatkach, stanowiących zabezpieczenie fizyczne). Jest to zasób niewspółdzielony, zoptymalizowany pod kątem zapewnienia mocy obliczeniowej oraz pojemności pamięci dla różnych typów funkcji.

W przeciwieństwie do infrastruktury chmury prywatnej z jednym dzierżawcą, środowiska chmury publicznej są z natury wielodostępne i ogólnie dostępne za pośrednictwem publicznego Internetu.

Odpowiedzialność za bezpieczeństwo danych

Zabezpieczając chmurę prywatną, przedsiębiorstwa muszą uwzględniać wszystkie potencjalne ryzyka: od bezpieczeństwa fizycznego, przez bezpieczeństwo sieci, aż po metody szyfrowania i techniki przechowywania danych.

Natomiast zlecając przechowywanie danych w chmurze publicznej, dział IT przedsiębiorstwa nie musi w ogóle martwić się o bezpieczeństwo fizyczne. Podobnie dzieje się w przypadku platform takich jak SaaS (Software as a Service): szyfrowanie danych w spoczynku, usługi uwierzytelniania czy też zapory ogniowe są w nich abstrahowane. Istnieje również model, w którym za część aspektów bezpieczeństwa odpowiada przedsiębiorstwo, a za pozostałe obszary – dostawca usług. Taką strukturą charakteryzują się platformy IaaS (Infrastructure as a Service).

Kontrola dostępu do infrastruktury

Ograniczenie dostępu osób niepowołanych do ważnych dla firmy informacji zawsze było przedmiotem troski. W chmurach prywatnych model własności infrastruktury pozwala na wdrażanie ulepszonych zabezpieczeń. Klienci mają pewność, że ich dane są niedostępne dla osób nieuprawnionych i zabezpieczone zgodnie z obowiązującymi przepisami. Właściciel infrastruktury IT – jako jedyny jej użytkownik – dopasowuje chmurę prywatną do własnych potrzeb, nie tylko pod względem wydajności, ale także sposobu uwierzytelniania.

W modelu chmury publicznej firmy płacą za przestrzeń i za usługi, z których korzystają, ale dane firmy mogą być przechowywane na tym samym serwerze, co treści innej firmy. Jednocześnie dostawca chmury wdraża odpowiednie zapory sieciowe oraz inne środki bezpieczeństwa cybernetycznego. To sprawia, że Twój personel IT jest zwolniony z obowiązku codziennego nadzorowania chmury. Jednak jeśli doszłoby do naruszenia procedur bezpieczeństwa lub błędnych konfiguracji w chmurze publicznej dostawcy, skutki incydentu odczułaby również Twoja organizacja.

Ciągłość i dostępność

Ponieważ coraz więcej aplikacji, usług i wrażliwych danych o znaczeniu krytycznym jest przechowywanych w chmurze, coraz istotniejsze staje się zagwarantowanie ich dostępności przez całą dobę. Pod tym względem zarówno chmury publiczne, jak i prywatne mają zarówno pewne zalety, jak i ograniczenia.

Chmury publiczne charakteryzują się często znaczną pojemnością, ale możliwość rozbudowy dostępnej przestrzeni na żądanie zależy w dużej mierze od oferty konkretnego dostawcy usług.

Chmury prywatne mają możliwość rozłożenia obciążenia na wiele serwerów, ale są ograniczone ilością przestrzeni serwerowej posiadanej lub obsługiwanej przez firmę. Dodatkowo, jeśli nie zostaną dostatecznie zabezpieczone, poważniejszy incydent może sprawić, że przez pewien czas kluczowe dla firmy rozwiązania biznesowe i usługi bezpieczeństwa staną się offline.

Jakość zabezpieczeń chmury prywatnej i publicznej

Największą kontrolę nad parametrami bezpieczeństwa zapewnia chmura prywatna, ponieważ wszystkie działania związane z ochroną danych są wykonywane wewnętrznie lub zlecane dostawcy zabezpieczeń zarządzanych. Narzędzia bezpieczeństwa dostępne w chmurze prywatnej obejmują wyższy poziom uwierzytelniania, ochronę z obsługą API, dodatkowe warstwy automatyzacji i potencjał skalowalności w razie potrzeby. Dlatego jeśli Twoja organizacja musi spełnić wyjątkowo restrykcyjne przepisy dotyczące bezpieczeństwa/prywatności danych lub potrzebuje silnej zapory sieciowej – zabezpiecz poufne zasoby, rozwijając chmurę prywatną.

W scenariuszu chmury publicznej elementy bezpieczeństwa są zazwyczaj dostarczane przez zewnętrznych dostawców usług. Może zatem się zdarzyć, że katalog polityk prywatności i bezpieczeństwa będzie niewystarczający do potrzeb organizacji działających w szczególnie wymagających branżach i przetwarzających wrażliwe dane. Te niezgodności zwiększają powierzchnię ataku potencjalnych hakerów, szczególnie jeśli korzystają oni z zaawansowanego złośliwego oprogramowania. Z drugiej strony należy podkreślić fakt, że – co do zasady – również w nowoczesnych chmurach publicznych wdrażane są zaawansowane środki bezpieczeństwa, a dostawcy dbają o ich systematyczny rozwój.

Optymalne rozwiązanie – hybrydowe środowiska chmurowe

Hybrydowe środowiska chmurowe

Istnieje sposób na optymalne połączenie zalet chmury prywatnej i publicznej – tak aby całkowicie zniwelować ich niedoskonałości. Są to tzw. chmury hybrydowe, czyli kombinacje wielu zasobów chmury publicznej i prywatnych zasobów lokalnych. Mówiąc prościej: chmura hybrydowa jest (lub w najbliższym czasie stanie się) normą i należy uwzględnić ten fakt w strategii cyberbezpieczeństwa.

Tradycyjnie rozwiązania z zakresu ochrony i monitorowania zwykle dobrze współpracują albo z infrastrukturą chmury publicznej, albo zasobami lokalnymi – ale nie z jednym i drugim modelem jednocześnie. W rezultacie przedsiębiorstwa mogą wypracować złożoną mozaikę rozwiązań bezpieczeństwa, niezwykle czasochłonną w zarządzaniu i konserwacji.

Ponieważ rozwiązania te nie mają pełnego wglądu w sieć, a często nie integrują się dobrze ze sobą, stwarzają potencjalne ryzyko luk w systemie bezpieczeństwa. Rozwiązanie jest proste: aby sprostać wyzwaniom związanym z bezpieczeństwem chmury hybrydowej, przedsiębiorstwa potrzebują rozwiązań zaprojektowanych właśnie z myślą o… chmurze hybrydowej. Ich kompleksowość sprawia, że chronią zarówno przed katastrofą w wyniku działania sił wyższych, jak i przed celowym działaniem przestępców – np. absorbując nadmierny ruch sieciowy w razie ataku DDoS. Kluczem do sukcesu okazuje się tu dywersyfikacja przechowywania danych.

Powierz VECTOR TECH SOLUTIONS wdrożenie i zabezpieczenie chmury prywatnej, publicznej i hybrydowej

Wdrożenie i zabezpieczenie chmury prywatnej, publicznej i hybrydowej

Potrzeby w zakresie bezpieczeństwa to dla każdej organizacji kwestia niezmiernie złożona i ściśle indywidualna. Dlatego w VECTOR TECH SOLUTIONS efektywną współpracę z klientami opieramy na profesjonalnych usługach konsultingowych. Najpierw dokładnie analizujemy potrzeby Twojej firmy, a następnie z pasją szukamy najlepszego rozwiązania.

Udowodniliśmy wielokrotnie, że firmy dążące do maksymalizacji bezpieczeństwa, a jednocześnie zainteresowane elastycznością chmury publicznej mogą otrzymać rozwiązanie, które w pełni zaspokoi ich potrzeby. Zapewniamy ochronę przed atakami DDoS, bezpieczeństwo aplikacji internetowych i stron internetowych oraz umożliwiamy bezpieczny transfer informacji przez Internet. Sieć dostarczania treści oparta na chmurze może być i bezpieczna, i skalowalna!

Skontaktuj się z naszymi specjalistami i poznaj naszą strategię bezpieczeństwa stworzoną dla rozwiązań chmurowych:

Zobacz dostępne produkty